Что будет если использовать тор. Метод борьбы #1

По данным последнего доклада FOTN от Freedom House, в 2016 году с блокировкой сайтов на правительственном уровне сталкивались жители 37 стран мира и это не считая государств, которые не участвовали в исследовании.

Но почти во всех этих странах есть множество людей, которые без проблем могут заходить на запрещенные сайты. Власти большинства государств закрывают глаза на анонимайзеры.

Но есть несколько исключений, одним из которых может теоретически стать Россия. Несколько дней назад в интернете даже появилась новость о внесении в Госдуму законопроекта о запрете Tor и VPN.

Многие россияне отреагировали на эту новость вопросом: «И как власти собираются это реализовать?». Чтобы ответить на него, обратимся к опыту стран, в которых уже идёт война против VPN и Tor.

Метод борьбы #1. Блокировка определенных IP-адресов

В соседних Белоруссии и Казахстане уже вступили в силу законы о блокировке Tor и VPN. На практике они исполняются просто: адреса входных узлов Tor, серверов VPN-провайдеров и сайтов с информацией об обходе блокировок вносятся в «черный» список и блокируются провайдерами.

На первый взгляд, это довольно бессмысленно. Ведь вместо заблокированных публичных узлов Tor и VPN-серверов появляются новые.

Об эффективности такого метода можно судить по динамике числа пользователей Tor в Белоруссии. За год количество «обычных» подключений к Tor (скачал браузер и запустил без изменения настроек) сократилось в три раза с 9000 до 3000 пользователей в сутки.

А вот число людей, которые подключаются к Tor через «мосты» (входные узлы, адресов которых нет в публичном доступе) резко возросло. Если до закона против анонимайзеров этим способом пользовались пара сотен человек, то в 2017 году, в среднем, около 2000 в день.

А теперь сравним совокупное количество пользователей Tor в Белоруссии (число прямых подключений + число подключений к Tor через мосты) до и после блокировки входных узлов. В 2015-2016 году их было, в среднем, чуть более 9000 ежедневно, а в 2017 около 5000. .

Как видите, даже такой топорный метод блокировок имеет эффект. Те, кому действительно нужно все равно продолжают пользоваться Tor. Но почти половина людей либо испугалась запрета, либо просто не стала заморачиваться с настройками подключения через «мосты».

Метод борьбы #2. Интеллектуальная система анализа и блокировки трафика

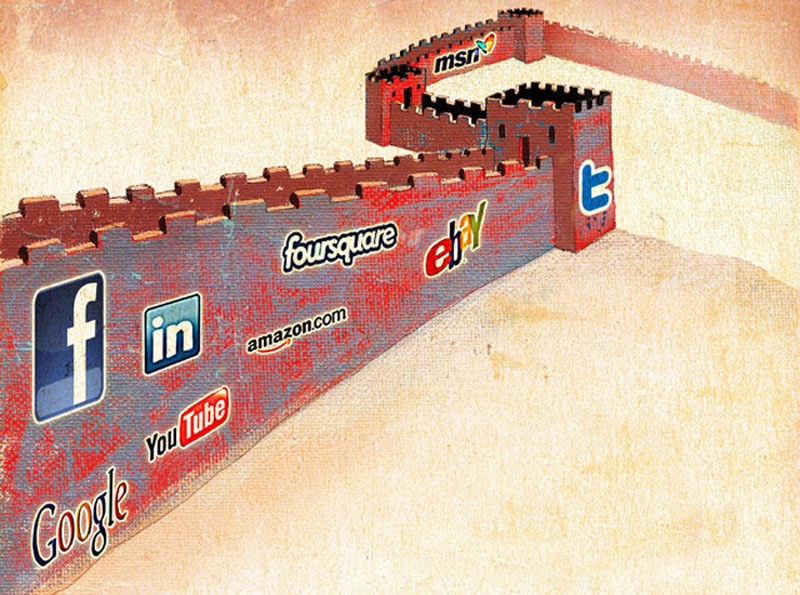

В Китае вопросами интернет-цензуры озаботились еще в конце 90-х и в 2003 году создали «Золотой щит» для тотального контроля за информацией в интернете. С тех пор «Великий китайский фаервол» стал сложной и многофункциональной системой.

Благодаря уникальной технологии анализа трафика DPI (Deep Packet Inspection) «Золотой щит» умеет (не всегда) определять VPN/Tor трафик и блокировать канал связи по которому он передаётся и при этом делать исключения для владельцев лицензии на использование VPN от Министерства промышленности и информатизации.

Но эта технология несовершенна, как и весь «Золотой щит». С 2012 года периодически появляются новости о массовой блокировке VPN-провайдеров в Китае, но у местного населения до сих пор есть возможность посещать запрещённые сайты.

Дело в том, что через несколько дней после таких происшествий появляются сообщения о том, что кто-то из VPN-провайдеров уже придумал новый способ маскировки от DPI и снова работает.

Такая оперативность вполне оправдана. Ведь рынок в 90 миллионов китайских пользователей VPN (2014 год) стоит того, чтобы за него бороться.

Метод борьбы #3. Блокировка всех «лишних» сетевых протоколов

Такой метод применяется в закрытом и консервативном Туркменистане, где IT-инфраструктуре и связь с внешним миром уделяется минимум внимания (в отличии от Китая), а уровень интернет-цензуры лишь совсем немного уступает Северной Корее. В абзац ниже трудно поверить, но информацию в нем подтверждают сразу несколько источников.

Из комментариев на linux.forum.org, habrahabr.ru и сайте «Роскомсвободы» можно выяснить, что в Туркмении в последние месяцы у некоторых пользователей тупо не работают множество сетевых протоколов необходимых для работы VPN и прочих анонимайзеров: OpenVPN, PPTP, L2TP, IPsec, Tor. А некоторые провайдеры заблокировали SSH и HTTPS .

Но у некоторых читателей нашего сайта из Туркменистана VPN работает без проблем.

Метод борьбы #4. Отключение страны от интернета

Нет интернета - нет Vpn и Tor;-) Такой метод пока применяется только в Северной Корее, где для доступа во всемирную паутину нужны веский повод и личное разрешение главы государства, а для широких масс предусмотрена внутренняя сеть Кванмён.

А можно ли вот так просто взять и отключить от интернета страну, в которой уже есть десятки миллионов интернет пользователей?

Такой случай был 27-28 января 2011 года в Египте (население страны около 80 миллионов, проникновение интернета на тот момент 25%). Правительство просто поочередно позвонило всем провайдерам интернета и мобильной связи с просьбой отключить интернет.

На графике времени исчезновения из сети египетских провайдеров наглядно видно, что весь процесс занял около полутора часов . В рабочем состоянии остался только один провайдер, который обеспечивал работоспособность фондовой биржи и серверов для государственных нужд.

Также случаи внезапного временного отключения целой страны от интернета имели место быть в Ливии, Сирии (результат хакерской атаки на крупнейшего провайдера страны) и Судане.

Метод борьбы #5. Штрафы

Некоторые страны применяют блокировку серверов по IP и фильтрацию трафика совместно с легким психологическим давлением.

В августе 2016 года появилась новость о том, что в ОАЭ за использование VPN теперь будут назначать тюремные сроки и штрафовать на сумму до полумиллиона долларов. Но о реальном применение этого закона информации найти не удалось.

В феврале 2017 года в Китае началась массовая 14-месячная кампания против VPN, а в марте были введены штрафы в размере до 15 тысяч юаней ($2000) за использование этой технологии без государственной лицензии. Как они будут штрафовать 100 миллионов человек представить несколько затруднительно:-)

Так можно ли запретить VPN и Tor?

Полностью запретить только в сочетании с огромным ударом по экономике и обрывом большинства связей с внешним миром (см. абзацы про Туркменистан и Северную Корею), либо вложив огромные деньги в создание намного более совершенного аналога китайского «Золотого щита».

А вот значительно снизить количество пользователей - легко.

Надо только организовать парочку препятствий при использовании блокировок (вспомните пример с настройкой Tor в Белоруссии из первого пункта). А для закрепления эффекта можно напугать штрафом или тюрьмой.

Большинство российских интернет-пользователей наверняка слышало о недавних законодательных инициативах по «регулированию» интернета, а точнее - о желании властей запретить VPN и анонимайзеры , позволяющие обходить государственную цензуру. Продолжая тему анонимности и безопасности в интернете, мы расскажем, как можно обходить запреты, запрещающие обходить запреты.

Кто и что запрещает

Несколько слов о запретителях и том, что они в очередной раз пытаются запретить.

Юридическая ответственность

Разумеется, многих терзает вопрос - законно ли вообще использовать Tor Browser в России после 1 ноября 2017 года? Теоретически - да, ведь закон не запрещает быть анонимом, а браузер сам по себе не является средством предоставления доступа к запрещённым в РФ ресурсам для третьих лиц. И скорее всего так и будет, во всяком случае в ближайшем будущем.

Но всё-таки, постараемся предположить худший вариант - допустим, вы чем-то мешаете «влиятельным людям», и они просто ищут повод, за что бы вас наказать. В таком случае можно предположить, что запущенный Tor -браузером ретранслятор Tor-сети может трактоваться как программа, участвующая в предоставлении доступа к запрещённым в РФ ресурсам кому-то кроме вас. Если всё это каким-то образом сможет быть протащено в суд, включая 30-дневный срок предупреждения и доказательство того, что вы - оператор поисковой системы, то всё что грозит физическому лицу, это административный штраф в 5000 рублей.

Сумма заметная, но вовсе не фатальная, что ещё больше снижает вероятность подобного применения закона против отдельных граждан, использующих TorBrowser и другие аналогичные программы. Для должностных и юридических лиц суммы более впечатляющие, но это нас не интересует, подробности можно найти в соответствующем законопроекте .

Итак, мы выяснили, что нам по-прежнему не грозит ничего страшного за использование Tor Browser . Теперь давайте разберёмся, как можно обойти запрет, запрещающий обходить запрет!

Tor запретили. Как это выглядит?

Смысл всей системы подключения к Tor через мосты в том, что полный список IP-адресов Tor -мостов, нигде не опубликован, в отличии от обычных ретрансляторов, чей список РКН и прочие могут получить в любой момент. А раз нет списка IP адресов, то неизвестно, что блокировать, а значит и сама блокировка невозможна. Указанная выше ссылка позволяет получать адреса мостов не более нескольких штук за раз, с ручным заполнением формы CAPTCHA . И мы надеемся, что незаблокированные мосты закончатся позже, чем терпение государственных служащих, занимающихся их поиском. Конечно, есть более технически изощрённые методы поиска всех, или хотя бы большинства, IP-адресов мостов, потому вариант полной блокировки мостов исключать нельзя.

Разумеется, здесь возникает резонный вопрос - как нам попасть на страничку, выдающую мосты, если весь torproject.org заблокирован в России? Получается, чтобы запустить заблокированный Tor нам нужно зайти на заблокированный ресурс. Разорвать этот порочный круг нам помогут анонимные Web-прокси. Вбиваем в поисковой строке anonymous web proxy (не забываем, что кроме Яндекса и Google есть и другие поисковики) и перебираем полученные ссылки.

Вероятно, анонимные Web-прокси также постараются блокировать, и уже блокируют . Но их количество в интернете достаточно велико, при относительно малой популярности каждого в отдельности. Потому как минимум в ближайшее время мы можем рассчитывать на их помощь.

Например, можно использовать эти сервисы:

Они пока что не заблокированы на территории РФ и не требуют использования Java Script для своей корректной работы. Если какой-то из них не работает, то не отчаивайтесь - проверяйте следующий.

Настроить собственный VPN сервер

Если вы планируете самостоятельно настраивать VPN сервер, то внимательно изучите, поддерживает ли эту возможность арендуемый вами тариф у хостинг-провайдера. Самые дешёвые VPS могут не поддерживать подобной возможности

Как это сделать, написано например .

Запустив собственный VPN сервер, вы сможете не только сами использовать его как средство обхода цензуры, но и предоставить доступ своим друзьям и знакомым, не платя за это ни цента сверх уже уплаченного хостинг-провайдеру Имейте ввиду, что недорогие VPS имеют ограничение по включённому в тариф трафику. Но скорее всего оно вас не стеснит - обычно на месяц выделяется 500 Гб трафика и более. .

Подключаться к нему можно из всех распространённых операционных систем, включая Windows , хотя, разумеется, мы рекомендуем использовать Linux.

Использовать SSH тунеллирование

Значительно более простой технически вариант, особенно если вы используете Linux. Кратко его суть описана , однако наврядли это многое вам разъяснит, если вы не обладаете минимальными знаниями в области IT. Потому сосредоточимся на практике.

Обратите внимание на следующие моменты, используемые в примерах:

нужно заменить на IP адрес, который вы получите у VPS провайдера. - root - имя пользователя для подключения к VPS, чаще всего оно именно такое. Уточнить его можно в панели администрирования VPS.

- Во время ввода пароля вы не увидите отображения пароля и каких-либо иных символов, всё будет выглядеть так, будто вы ничего не набираете - так сделано, чтобы никто не мог подсмотреть ваш пароль. Просто вводите пароль и нажимайте Enter .

Запуск туннеля под Linux

Открываете окно терминала (командная строка Linux) и вводите команду:

ssh -vND 127.0.0.1:8080 root@

- ssh - непосредственно команда запускающая туннель к вашему VPS.

- -vND 127.0.0.1:8080 - ключи и аргументы запускаемой команды: включают отладочный вывод и создают прокси-туннель с вашего компьютера на ваш VPS.

- root@

- имя пользователя и IP адрес VPS.

После набора этой команды и нажатия Enter на клавиатуре вы увидите что-то вроде этого:

~$ ssh -vND 127.0.0.1:8080 root@

Строка "debug1: Entering interactive session." обозначает что туннель запущен, можно свернуть окно терминала (не закрывая!) и перейти к настройке Tor Browser .

Запуск туннеля под Windows

Первым делом скачиваете и устанавливаете PuTTy или любой другой SSH -клиент поддерживающий тунеллирование.

Запускаем PuTTy и настраиваете сессию:

Настройка сессии в PuTTy

В поле "Host Name (or IP address)" вписываете IP адрес вашего VPS, ниже в разделе "Saved Sessions" выделяете "Default Settings" и нажимаете справа кнопку "Save" - теперь вам не нужно каждый раз вводить IP адрес при запуске.

В левой части окна выбираете: Connection → SSH → Tunnels:

Конфигурируем SSH туннель в PuTTy

В "Source port" пишете 8080, и кликаете кнопку Add . Ниже устанавливаете точки у пунктов "Dynamic" и "Auto" .

Теперь кликаете Open , в появившемся чёрном окне вводите логин root (или тот что выдал VPS -провайдер), нажимаете на клавиатуре Enter , теперь вводите пароль (его не будет видно), ещё раз Enter на клавиатуре. Если всё сделано верно - у вас запустится сессия с приглашением командной строки. Сворачивайте (не закрывая!) это окно и переходите к настройке Tor Browser .

Настройка Tor Browser на работу с туннелем

Запускайте Tor Browser , открывайте окно Tor Network Settings и выполняйте там следующие шаги:

Не использовать средства обхода интернет-цензуры

Средства обхода цензуры, типа мостов или meek -транспорта нам теперь не нужны, потому что подключение к Tor-сети будет производиться посредством арендованного за рубежом VPS.

Включаем использование Proxy для доступа

Эта настройка позволяет организовать подключение к Tor через запущенный туннель.

Указываем адрес Proxy-сервера

Здесь заданы непосредственно адрес и порт Proxy-сервера, в роли которого выступает SSH -клиент подключенный с вашего компьютера на зарубежный VPS.

Если всё сделано правильно, то Tor Browser успешно подключится к сети.

Получайте адреса мостов через email

Вспомните развитие событий.

Когда-то можно было писать в интернете что угодно и где угодно. Потом выяснилось, что это не всегда так, и нужно осторожней выбирать места и выражения. Дальше оказалось, что на некоторые темы говорить и вовсе не следует, нигде и никак, и тут пригодились средства интернет-анонимизации. После чего стали бороться и с ними, Россия здесь не лидер - она лишь поддерживает общемировую тенденцию.

Нас убеждают, что всё это делается ради нашей безопасности , во имя борьбы с терроризмом и прочими ужасающими язвами цивилизации. Однако, ситуация только ухудшается, что неудивительно - ведь вместо борьбы с причинами этих явлений, ведущие мировые державы лишь усугубляют их всё более жёсткой эксплуатацией стран третьего мира. При этом успешно используя меры «повышенной безопасности» для борьбы с инакомыслием в собственных границах.

Можно предположить, что в ближайшем будущем анонимность и приватность будут запрещены как таковые на законодательном уровне (Китай это уже фактически реализовал). А доступ в интернет будет осуществляться по «белым спискам» - т.е. по спискам утверждённым при участии государственных органов, и всё, что не входит в эти списки, будет запрещено по умолчанию.

Чем дольше мы будем решаться на справедливое переустройство общества , тем труднее нам всем будет потом, и тем больше потерь понесёт всё человечество.

На свободу интернета в России очередной раз наступают, и на этот раз ситуация довольно серьезная. Принят закон против всех анонимайзеров, VPN-сервисов, браузеров Tor и Opera. Теперь, если они не будут перекрывать доступ ко всем сайтам по требованию Роскомнадзора, в России их заблокируют. Также запрещенные ресурсы отныне нельзя показывать в выдаче поисковых систем. Закон приняли в Госдуме почти единогласно, и уже на следующий день его подписал президент. Говорят, на такой срочности настоял лично директор ФСБ.

Новый запрет касается нас напрямую. Мы занимаемся доставкой в Россию покупок из американских интернет-магазинов. И многие из них пользователей с российскими IP к себе просто не пускают. Это особенно характерно для сайтов брендов – Lacoste , Nordstrom , Tommy Hilfiger , American Eagle . Покупки из России им погоду не делают, зато риск, с их точки зрения, большой. Еще с 2012 года Россия впереди всех других стран по темпам роста числа мошеннических операций с банковскими картами. Карты их копируют или похищают, а потом расплачиваются ими где-нибудь подальше, чтобы отследить было сложнее всего. Другая причина – забота о своих бутиках и филиалах. Если пользователь увидит, что в США брендовая вещь стоит $175 (10 500) рублей, а в РФ – 23 500 рублей, кто в своем уме купит в бутике? Хитрые люди дошли до того, что меряют вещь в магазине, смотрят, что им нужно, а потом идут домой и покупают её же в Америке в два раза дешевле. Продавцы от такой стратегии не в восторге.

В итоге часть сайтов полностью блокирует россиянам любой доступ (Kohl"s , Target). Другие поступают более хитро: заметив российский IP-адрес, они проводят переадресацию на отечественный или интернациональный магазин, с совершенно другим ассортиментом и ценами ( , J.Crew). Получить доступ к самой выгодной американской секции можно только через VPN или анонимайзер. Ими мы и рекомендуем пользоваться при покупках. До недавнего времени это было совершенно легально. Но новый закон уже приняли, Путин его подписал, и теперь есть вопросы.

В чем суть

Сотрудники ФСБ и МВД станут следить за VPN, анонимайзерами и браузерами, через которые россияне получают доступ к запрещенным сайтам. Интернет-провайдеры будут обязаны собирать информацию о руководстве VPN- и прокси-сервисов, вычислять их владельцев, определять адрес офиса и местонахождение серверов. Если какой-то сервис для обхода блокировок не перекроет все сайты из списка Роскомнадзора на своей стороне в течение 30 дней, его могут запретить. Это значит, что доступ к его серверам перекроют, а сайт – заблокируют. Или даже внесут в реестр запрещенных сайтов (сейчас там их уже около 80 тысяч, и от добавления пары сотен сайтов ничего не изменится).

Вероятность того, что все VPN-сервисы послушно предоставят ФСБ всю информацию о себе и станут перекрывать каждый новый сайт, который впал в немилость к Роскомнадзору, практически равна нулю. Но это значит только то, что сами эти сайты попадут под блокировки со стороны интернет-провайдеров. Так что если вы хотели установить себе пару VPN-сервисов, но еще этого не сделали, сейчас самое время. Почти все нормы нового закона вступают в силу с 1 ноября 2017 года. Некоторые для провайдеров уже начали действовать с момента публикации . Времени мешкать нет.

Китайский опыт

В деле блокировок Россия следует по пути Поднебесной, с ее «Великой китайской интернет-стеной». Оттуда перенимаются технологии того, как всё это должно работать. На сегодняшний день в Китае запрещены все иностранные СМИ, выходящие на китайском языке, и все зарубежные социальные медиа, включая Twitter, Facebook и YouTube. Около двух миллионов китайцев занимаются только тем, что мониторят и блокируют «неправильные» высказывания людей в интернете. Это, например, больше, чем российских учителей и врачей, вместе взятых.

Процесс блокировки сайтов и VPN-сервисов работает как конвейер. Новые ресурсы каждый день запрещаются тысячами. Внутри страны существует огромный рынок полулегальных VPN (и для ПК, и для мобильных девайсов) – примерно на 50 млн активных пользователей, то есть около 10% интернет-населения. Все они привыкли регулярно мигрировать с сервиса на сервис, как только у них в правительстве запретят что-то новое.

В России большие надежды возлагаются на браузер Tor. Так вот, в Китае он не работает – ни напрямую, ни через bridge. Заблокирован у большинства провайдеров. Тех обязывают устанавливать специальное DPI-оборудование (Deep Packet Inspection), отслеживающее пакеты передаваемых данных. Оно способно отличить зашифрованный трафик от Tor или VPN от обычного HTTPS-сигнала. Так что новые способы обхода блокировок надолго не задерживаются.

Смогут ли все перекрыть

В России – скорее всего, нет. Закупка и внедрение DPI-оборудование стоят огромных денег, которые вряд ли в ближайшие месяцы найдутся у правительства или у интернет-провайдеров. Значит, остается, индивидуальная блокировка сервиса за сервисом, если он не выполняет условия Роскомнадзора. Некоторые поставщики VPN, конечно, будут исполнять волю властей и ограничивать доступ для российских клиентов. Но большинство из них – зарубежные фирмы с клиентами из всех точек мира, которые плевать хотели на российское законодательство. Свои данные для провайдеров они не откроют, и блокировать восемьдесят тысяч сайтов не будут.

Для нас, Pochtoy.com, такой путь развития событий на самом деле еще хуже. Запрещенные в России сайты мы не посещаем. Но VPN-сервисы нужны нам и нашим клиентам для свободных покупок. Если они не будут слушаться – их одними из первых ждет очередь на блокировку. Подключаться к ним станет проблематично, а скачивать новые программы/приложения и дополнения к браузеру – практически невозможно.

Также Роскомнадзор отныне может начать блокировать сторонние сайты, размещающие информацию об обходе запретов. Так что, по всей видимости, отныне рекомендовать клиентам подключаться к иностранным сайтам через VPN (или, тем более, Tor) – опасное занятие. Можно попасть в цепочку случайных слепых блокировок. Следите за руками: сначала Роскомнадзор блокирует какой-то неугодный ему ресурс. Потом блокирует ссылки на VPN или анонимайзер, если через него открывается доступ к этому ресурсу. А потом блокирует наш сайт, потому что на нём стоят ссылки к такому VPN-сервису. С них не убудет, а китайский прецедент на виду.

Есть ли легальный выход

VPN сама по себе – не только легальная, но и абсолютно полезная технология. Ей пользуются и частные добропорядочные пользователи, и большие компании. Она позволяет защитить информацию от киберпреступников. Изменение IP-адреса – не цель, а побочный эффект шифрования трафика, происходящий из-за того, что данные обрабатываются через сервер поставщика услуги. Понимая то, что VPN нужен для кибербезопасности, в новом законе есть особый пункт про использование такой технологии в корпоративных целях.

Частным пользователям, добравшимся до сервисов обхода блокировок, но никому об этом не трубящим, также никаких последствий быть не должно. Запрета на использование (пока что) нет. Даже в Китае за включение анонимайзеров и VPN не сажают. Максимум – отключают мобильную связь на телефоне. Единственный нашумевший случай – когда несколько тысяч физлиц посадили за то, что они смотрели через VPN порнографию. Но здесь проблема была именно в конечном ресурсе, а не в самом сервисе. Просмотр порно в любых формах (хоть интернет, хоть DVD) в Китае является страшным преступлением, за него можно угодить в тюрьму до конца жизни. И после публичной острастки, показав всю свою серьезность и еще раз доказав, что «В СССР секса нет», китайские блюстители порядка успокоились. Больше подобных дел не было.

Физлица, пользующиеся запрещенными сервисами для доступа к сторонним сайтам, а не к заблокированному контенту, не наказываются даже в Китае. К тому же, есть другие способы обхода блокировок, фактически ничего не нарушающие. Самый простой – использование сразу двух VPN. Заходите на один, который не запрещен в России, и через него переходите на тот, через который доступен необходимый вам сайт. В таком случае первый VPN-сервис не будет знать, куда вы в итоге хотите отправиться, и не cможет ничего вам запретить. А второй вообще не знает, что вы являетесь пользователем из России, и не вправе ничего вам блокировать. Даже если оба сервиса решат в точности исполнять букву российского закона, на нужный сайт вы зайдете.

Для себя мы решили три вещи. Во-первых, сделать больший акцент на услуге "Полное сопровождение ". С ее помощью наши клиенты могут заказать себе товар с любого американского сайта, даже если он блокирует IP-адрес или не принимает банковские карты из России. Фокус тут в том, что наши операторы сами находятся в США. Оттуда им проще контролировать покупку и доставку, решать вопросы, если они возникают. А причуды Роскомнадзора, запрет Tor, анонимайзеров и VPN на их способность покупать гаджеты и брендовые вещи почти никак не влияет. Услуга стоит от $10 до 5% от суммы покупки, а экономит десятки тысяч рублей, так что в её востребованности мы не сомневаемся.

Во-вторых, убрать рекомендации конкретных сервисов по обходу блокировок, особенно со ссылками. Может быть, малодушно, но нам не хочется стать показательным примером для других, как случилось в Китае с любителями порно. В-третьих, новый закон значит для нас больший акцент на крупных магазинах, которые к клиентам из России относится лояльно. К счастью, таких еще много, от 6PM и H&M до Amazon и eBay, и все основные популярные товары там есть. На них в любом случае приходится основная часть нашего бизнеса. А дальше в любом случае пойдет полное перекрытие покупок из-за рубежа, чтобы как-то поддержать российские магазины, проигрывающие конкуренцию по ценам (об этом мы уже писали в блоге). Остается жить одним днем, следя за ситуацией.

P.S. Если будете заказывать что-то в США – зарегистрируйтесь у нас и введите промокод GEEKTIMES. Каждому клиенту мы на счет даем $7 для доставки любых товаров. А если что-то непонятно или не хочется рисковать с VPN, заказывая у брендов, включите "Полное сопровождение " и просто ждите товара в России, а покупкой и оформлением займемся мы.

Россиянин стал фигурантом уголовного дела за сообщения о терактах. Он говорит, что просто заходил на заблокированные сайты через Tor

+

В октябре 2016 года в администрацию одного из областных центров в России пришло электронное письмо о готовящемся теракте. В сообщении, поступившем в мэрию 17 октября в 2:20 утра, говорилось о якобы готовящемся взрыве в одном из торговых центров города. Из постановления местного районного суда (текст документа есть в распоряжении «Медузы») следует, что угроза взрыва была квалифицирована как заведомо ложное сообщение о теракте. 19 октября по факту этого сообщения возбудили уголовное дело.

Расследованием занимается ФСБ. В постановлении говорится: сотрудники ФСБ установили, что сообщение о готовящемся взрыве было отправлено с IP 163.172.21.117 (по данным базы данных IP-адресов RIPE, адрес зарегистрирован в Париже). Спецслужбам удалось выяснить, что этот IP в действительности является «сервисом по сокрытию и подмене адресов», то есть одним из активных выходных узлов сети Tor, который начал работать в сентябре 2016 года.

Фигурантом уголовного дела стал житель российского города, пользовавшийся французским выходным узлом Tor ночью 17 октября. ФСБ установила, что 17 октября в период с 1:30 до 3:00 к IP-адресу 163.172.21.117 было совершено подключение из города, в котором было зафиксировано ложное сообщение о теракте. Пользователя, который мог это сделать, идентифицировали; по делу он проходит как свидетель. Вскоре ФСБ вышла из дела, следует из судебных документов.

Фигурант уголовного дела действительно пользуется Tor.

Сам он заявил «Медузе», что на компьютере у него установлено сразу несколько сервисов для сохранения анонимности, включая Tor. По его словам, он использует их для входа на заблокированные в России сайты; чаще всего это торрент-трекеры и сайты об аниме. Фигурант не помнит, пользовался ли он Tor ночью 17 октября, - но настаивает, что не отправлял никаких сообщений о терактах. Он говорит, что одновременно с ним тем же выходным узлом могли воспользоваться тысячи других пользователей Tor, один из них и мог отправить сообщение о теракте.

Во время обыска у фигуранта дела изъяли всю технику.

Он рассказал «Медузе», что 29 декабря 2016 года около 19:00 к нему пришли с обыском сотрудники полиции: «Мне дали постановление суда. Пошли рыться в мою комнату в вещах. Потом начали опечатывать технику. Остальные комнаты смотрели чисто визуально. В итоге забрали всю технику: два компа, все телефоны, все флешки, даже нерабочий пленочный фотоаппарат. Хотели забрать даже монитор, но потом передумали». В тот же день его допросили в МВД. «Спрашивали, установлены ли на компе анонимайзеры, для каких целей, на какие сайты заходишь», - говорит он.

Ему зачитали и письмо о теракте, присланное в администрацию города, и спросили, писал ли он его. По его словам, в письме речь шла о «полном безумии». Фигурант дела в разговоре с «Медузой» пересказал содержание послания так: «Я на пути к вашему городу. Скоро здесь все взлетит на воздух, вокруг будет лишь кровь и куски мяса».

Восемь месяцев после обыска дело лежало без движения.

Фигурант уголовного дела говорит «Медузе», что с 29 декабря его не вызывали на допросы, а также не сообщали ни о каких результатах следственных действий. Вместе с тем он предполагает, что полиция может изменить его статус и перевести из свидетелей в обвиняемые. «Я аполитичен, не агитирую за [оппозиционера Алексея] Навального. Я вообще по сути никто. У меня даже административок никогда не было. Я просто хекка, постоянно сижу дома и никуда не высовываюсь. Я - идеальная цель без денег и связей, чтобы свесить это на кого-то. Я не смогу им ничего противопоставить», - подчеркивает он. В УМВД региона о ходе расследования говорить с «Медузой» по телефону отказались.

15 августа фигурант уголовного дела сам пришел в МВД к дознавателю по делу и поинтересовался ходом расследования. В полиции ему сообщили, что результаты экспертизы еще не готовы, но пообещали, что она завершится к началу сентября.

17 октября 2016 года администрации сразу нескольких российских городов получили электронные сообщения о взрывах. Среди прочего однотипные сообщения, как следует из постановления суда, были отправлены через сайты администраций Санкт-Петербурга, Екатеринбурга, Калининграда и Ярославля. Сотрудники полиции выяснили, что при отправке сообщения о теракте через сайт администрации Екатеринбурга их автор использовал адрес [email protected]; форма отправки сообщения на сайте администрации не требовала никакого подтверждения адреса электронной почты - и любой пользователь мог ввести и использовать любой (даже чужой) адрес. При отправке электронных обращений в администрации других перечисленных городов (включая город, где живет герой этого материала) также можно использовать любую почту без ее подтверждения. Какие именно использовались электронные адреса в других городах, в судебном постановлении не говорится.

После проверки электронного адреса в деле появился второй фигурант.

Почта [email protected] была зарегистрирована с помощью частного платного сервера, который, по данным следствия, принадлежит компании «Клаудпро», которая сдает серверы в аренду. Сотрудники МВД узнали, что услуги сервера оплатили с «Яндекс.Кошелька», привязанного к мобильному номеру абонента «Мегафона» - москвича Дмитрия Чечикова. В постановлении суда говорится, что оплата производилась именно за регистрацию почтового ящика, но, скорее всего, имеются в виду услуги по аренде сервера, который использовался как VPN при регистрации почтового адреса.

В постановлении суда, которое есть в распоряжении «Медузы», говорится, что еще в 2000 году Чечиков «предпринимал попытки совершения заведомо ложного сообщения об акте терроризма», рассылая электронные письма во Владимире (понес ли он наказание, не известно). Первый фигурант дела говорит «Медузе», что с Чечиковым не знаком. Сам Чечиков разговаривать с «Медузой» отказался.

30 июля Владимир Путин подписал закон о запрете сервисов для обхода блокировок. Президент России подписал пакет поправок к законодательству, которые запрещают использование средств для обхода блокировок. Он вступит в силу в ноябре 2017 года. Благодаря им ФСБ и МВД получат полномочия находить сервисы (анонимайзеры, VPN и другие средства для обхода блокировок), которые помогают пользователям получить доступ к заблокированным в России сайтам. В случае если владельцы таких сервисов не запретят доступ к запрещенной в России информации, они тоже будут заблокированы.

Довольно запутанная история. Можете еще раз коротко объяснить, что произошло?

1. В октябре 2016 года кто-то отправил в администрации сразу нескольких российских городов сообщения о готовящихся взрывах, среди них Петербург, Екатеринбург, Калининград и Ярославль.

2. Судя по всему, во всех случаях злоумышленники пользовались средствами для сохранения анонимности.

3. Мы знаем об одном уголовном деле, заведенном по итогам этих событий; в нем два фигуранта. Один из них попал в дело, потому что пользовался Tor в тот момент, когда в администрацию его города пришло сообщение о готовящемся взрыве. Второй - из-за адреса электронной почты, указанного при отправке ложного сообщения о теракте в администрацию Екатеринбурга.

4. Одновременно с первым фигурантом уголовного дела тем же выходным узлом Tor могли пользоваться тысячи людей со всего мира - любой мог отправить сообщение. В случае со вторым фигурантом: сайты городских администраций не проверяют введенную электронную почту, пользователи могут указать чужую или просто вымышленную.

По просьбе героя «Медуза» не указывает его имени и названия города, в котором он живет.

Что такое Tor?

Слово Tor это сокращенное название организации, которая разработала и поддерживает Тор, полное название которой по-английски звучит как « ».

Луковый маршрутизатор (TOR) является некоммерческой организацией, которая управляет сетью, предназначенной для защиты приватности и повышения анонимности в Интернете путем маскировки Интернет-трафика. Программа Тор маскирует ваше реальное местнонахождение и не даёт владельцам онлайн адресов, которые вы посещаете во время серфинга возможности собирать информацию о вас и ваших привычках.

Для чего используется Tor?

Tor используется людьми, которые обеспокоены вопросом обеспечения своей приватности. Количество пользователей Tor резко возросло после громких разоблачений Эдварда Сноудена, в которых говорилось о повсеместном злоупотреблении государственными структурами своими полномочиями. Кроме того, Тор активно используется журналистами, пользователями, желающими избежать государственной цензуры, предпринимателями и торговцами на подпольных рынках. Сумеречные зоны Интернета, известные как «Темный Интернет» или «Deep Web» и .onion веб-адреса, которые не индексируются стандартными поисковыми системами — можно достигнуть только через Tor.

Как Тор работает?

Чтобы скрыть ваш трафик и истинное местонахождение и ваш IP-адрес Tor использует серверы и сетевые узлы, которые поддерживаются усилиями добровольцев, вместо того, чтобы предоставлять вам прямую дорогу на веб-сайты, которые вы посещаете, отправляют ваш трафик через сеть виртуальных туннелей. Вместо отправки пакетов данных непосредственно на сервере, информация, как пинг-понговский мячик передается через цепочку сетевых реле. Таким образом, Tor помогает вам скрывать ваш цифровые отпечатки пальцев от нежелательных глаз.

Tor шифрует мои данные и трафик?

Ответ на этот вопрос прост — нет. Tor только лишь анонимайзер трафика. Он не шифрует трафик, но использование виртуальных частных сетей (VPN) в дополнение к Tor, а также хорошая привычка держаться подальше от веб-сайтов на основе HTTP — может принести хорошие результаты. Хотите большей защищенности – привыкните использовать протокол HTTPS, всегда, когда это возможно.

Мне придется платить за использование Тор?

Tor является бесплатной системой с открытым исходным кодом, а количество программистов, работающих для того, чтобы эта система и дальше развивалась -совместимо с количеством разработчиков Windows, Mac, Linux/Unix и Android.

Как использовать Tor?

Вы просто должны для ПК и . Программное обеспечение уже настроено и готово к использованию, но так как сеть перенаправляет трафик непрямо, скорость серфинга может заметно снизиться.

Как получить доступ к.onion адресам?

«Белый web»-это та зона Интернета, которая индексируется поисковыми системами, включая Google. Внизу у нас есть «Глубокая сеть» («deep web») и «Темный Интернет» («dark web»), последний из которых часто связан с незаконными операциями.

«Луковые» адреса являются частью «deep web» и для доступа к ним, вы должны знать 16-значный код вместо стандартного URL-АДРЕСА. Вы можете найти эти через специальные поисковые машины, форумы и приглашения, а некоторые компании, такие как Facebook, сами выдают. onion адреса специально для пользователей Tor.

Как мне оставаться в безопасности?

Если вы собираетесь использовать Tor, то вам нужно уяснить несколько базовых правил техники безопасности в Интернете . В качестве первого шага отключите все плагины и программное обеспечение, которое может открыть вас для атаки, прежде, конечно, Flash и Java.

Вы должны иметь в виду, что Tor не избавляет вас от уязвимостей операционной системы, и учитывая, сколько недостатков находятся в программном обеспечении для Windows или Мac, вы можете использовать операционную систему с открытым кодом (например одну из версий Линукс), для того, чтобы оставаться как можно более защищенными.

Анонимность не гарантирует защиты от дурака

У прравоохранительных органов есть масса способов, для того чтобы наблюдать за вашей деятельностью, поэтому не считайте себя защищенными на все 100% только потому, что вы используете Tor. Если вы посещаете запрещённые в вашей стране домены, покупаете или продаете незаконные товары или скачиваете очевидно запрещенные материалы, Tor не сможет защитить вас.

Таким образом следует использовать Tor?

Если вам нужно анонимизировать ваш трафик, делайте это, но для задач, которые нуждаются в высокой скорость Интернета, например, раздача или скачивание через torrent, Тор - это не лучшее решение. Кроме того, если вы хотите использовать сеть для незаконной деятельности, вы должны понимать, что делаете это на свой страх и риск.

Не стоит рассматривают Tor как окончательное и единственное решение для сетевой безопасности - это всего-навсего один её аспект. VPN и переход на протокол HTTPS также являются важными компонентами для защиты вашей приватности и ваших данных.

Статья написана на основе публикаций в популярном компьютерном издании